重點說明

審計準則公報第75號係由審計準則委員會參考國際審計準則第315號(ISA315)之相關規定,全文計六節共265條及6個附錄,合計171頁,內容相當龐雜,採逐條解析方式並不易掌握該號公報全貌。據此,筆者擬透過主題式引導帶領讀者進入跨時代的審計新面貌。筆者將審計準則公報第75號及相關公報,整合為四個主題,分別為:

- 主題一:查核規劃作業之核心

- 主題二:辨認並評估重大不實表達風險

- 主題三:對受查者取得必要之瞭解

- 主題四:內部控制制度與使用資訊科技之風險、一般控制及對查核工作之影響

四、評估資訊科技對查核工作之影響

(一) 資訊科技環境及基礎架構

1、資訊科技環境(IT environment):企業用以支持營運及達成經營策略之資訊科技應用系統(IT applications)、資訊科技基礎架構(IT infrastructure)、資訊科技流程(IT processes)及該等流程中所涉及之人員。

- 「應用系統」係指一項程式或一組程式,用於交易或資訊之啟動、處理、記錄及報導。應用系統包括資料倉儲及報表編輯器。

- 資訊科技流程係企業管理資訊科技環境之存取、管理程式之修改或資訊科技環境之變動及管理資訊科技運作之流程。

2、資訊科技基礎架構(IT infrastructure) ,包括:

- 資料庫(Database):儲存應用系統所使用之資料,且可能包含許多相互關聯之資料表。資訊科技部門或具資料庫管理權限之人員透過資料庫管理系統亦可直接存取資料庫中之資料。

- 作業系統(Operating system):負責管理硬體、應用系統及網路中所使用其他軟體間之溝通,亦即透過作業系統可直接存取應用系統及資料庫。

- 網路(Network):係用於資訊科技基礎架構透過共同通訊鏈,傳輸資料或分享資訊、資源及服務,網路亦常透過作業系統對資訊科技環境內資源之存取建立邏輯安全層。

- 與前述相關之硬體及軟體。

3、「一般控制」(General information technology):對企業資訊科技流程之控制,該等控制支持企業資訊科技環境之持續適當運作,包括企業資訊系統中「資訊處理控制」之持續有效執行,及資訊之完整性、正確性及有效性(the integrity of information。

- 「資訊處理控制」:於企業資訊系統中,與資訊科技應用系統或人工資訊流程之資訊處理有關之控制,該等控制直接因應與交易及其他資訊之完整性、正確性及有效性有關之風險。

- 「資訊處理控制」係支持企業資訊政策有效付諸實行之程序。

- 「資訊處理控制」可能為自動化作業(亦即嵌入於應用系統),或人工作業(例如,輸入或輸出控制),且可能依賴其他控制,包括其他資訊處理控制或一般控制。

- 資訊之完整性、正確性及有效性之風險係源自於企業「資訊政策」(information policies)易發生未能有效付諸實行之可能性。資訊政策係訂定企業資訊系統之資訊流、紀錄及報導流程。

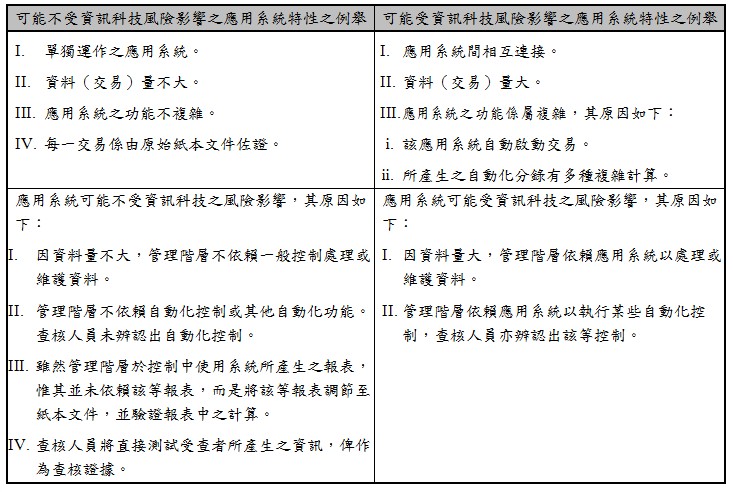

(二) 使用資訊科技之風險

1、使用資訊科技之風險(Risks arising from the use of IT):資訊處理控制易發生設計或執行無效之可能性,抑或因企業於資訊科技流程(參見資訊科技環境)中控制之設計或執行無效,對企業資訊系統中交易及其他資訊之完整性、正確性及有效性所產生之風險。

2、當查核人員辨認出應用系統受使用資訊科技之風險影響時,通常亦會辨認出儲存該應用系統所處理資料之資料庫受該風險影響。

- 由於應用系統運作之能力常取決於作業系統,且應用系統及資料庫可自作業系統直接存取,作業系統通常亦受使用資訊科技之風險影響。

- 當網路被辨認為存取所辨認之應用系統及相關資料庫之主要入口時,或當應用系統透過網際網路與供應商或外部第三方互動時,抑或當查核人員辨認出網站之應用系統時,則網路亦可能被辨認出受使用資訊科技之風險影響。

3、使用資訊科技之風險包括不當依賴未正確處理資料或處理不正確資料之應用系統所產生之風險,例如3:

- 未經授權存取資料可能導致資料毀損或不適當更改,包括記錄未經授權或不存在之交易,或未正確記錄交易。如多位使用者皆可自同一資料庫存取資料,亦可能產生資料毀損或不適當更改之風險。

- 資訊人員之存取權限如超過其職務所需,可能破壞職能分工。

- 未經授權更改主檔之資料。

- 未經授權更改應用系統或資訊科技環境之其他層面。

- 未對應用系統或資訊科技環境之其他層面進行必要修改。

- 不適當之人為干預。

- 資料可能遺失或無法存取所需資料。

4、查核人員對未經授權存取之考量,可能包括與內部或外部單位未經授權存取有關之風險(通常稱為網路安全風險)。

- 該等風險不必然會影響財務報導,因受查者之資訊科技環境可能亦包括因應營運或遵循所需之應用系統及相關資料。

- 然而,值得注意的是網路資訊安全事件(Cyber Incidents)通常先發生於周邊及內部網路層(Internal Network Layers),而不一定直接影響編製財務報表相關之應用系統、資料庫及作業系統。

- 因此,如已辨認出有關安全漏洞之資訊(Security Breach),查核人員通常須考量該漏洞可能影響財務報導之範圍。如財務報導可能受影響,查核人員可能決定瞭解並測試相關控制,以確定財務報表潛在不實表達之可能影響或範圍,或可能確認受查者已就該安全漏洞提供適當揭露。

(三) 資訊科技之一般控制

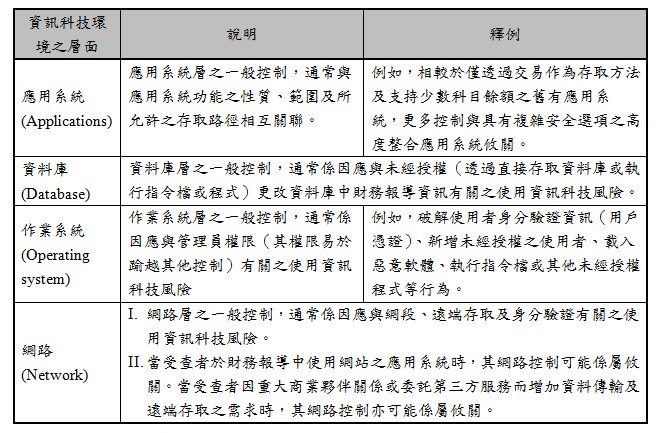

1、受查者通常對資訊科技環境之下列層面所執行「一般控制」(General IT Controls)之性質:

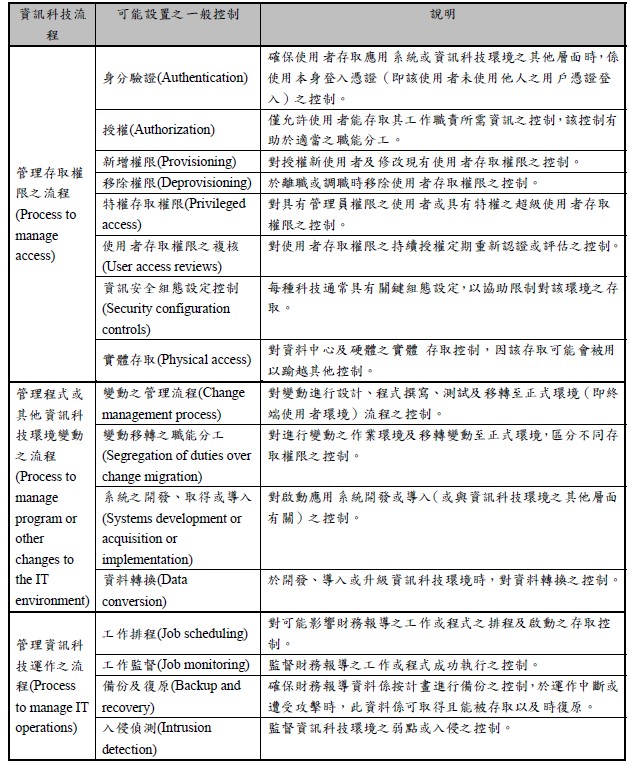

2、資訊科技流程可能存在之「一般控制」例舉如下:

3、因應使用資訊科技(包括不同性質之應用系統)風險之一般控制,可分為4:

- 有關「管理存取權限」(Manage Access)資訊科技流程之一般控制。

- 有關「管理變動」(Application changes)資訊科技流程之一般控制。

- 有關「資訊科技運作」資訊科技流程之一般控制。

4、對受查者財務報表具直接影響或不具直接影響之法令可能包括資料保護之法令。查核人員於考量受查者對該等法令之遵循時,可能包括瞭解受查者之資訊科技流程,以及因應資料保護相關法令所執行之一般控制。

5、受查者執行一般控制以因應使用資訊科技之風險。

- 因此,查核人員應運用對已辨認之應用系統、資訊科技環境之其他層面,以及使用資訊科技之風險所取得之瞭解,決定所須辨認之一般控制。

- 受查者亦可能於資訊科技環境或特定應用系統中使用共同之資訊科技流程,於此情況下,查核人員可能辨認出使用資訊科技之共同風險及共同之一般控制。

6、一般而言,相較於資訊科技環境之其他層面,應用系統及資料庫可能被辨認出更多一般控制。此係因該等層面與受查者資訊系統中資訊之處理及儲存最密切相關。於辨認一般控制時,查核人員宜考量對終端使用者及資訊人員(或資訊科技服務提供者)行為之控制。

(四) 瞭解受查者內部控制制度組成要素中資訊科技之使用

1、受查者之內部控制制度包括人工作業及自動化作業(即受查者內部控制制度使用人工控制、自動化控制及其他資源)。

- 人工作業(Manual)及自動化作業(Automated)之組合運用,依受查者使用「資訊科技」之性質及複雜性而有所不同。

- 受查者「資訊科技」之使用影響與財務報表編製攸關之資訊處理、儲存及溝通之方式,並因此影響受查者內部控制制度設計及付諸實行之方式。

- 受查者每一內部控制制度組成要素皆可能使用某些資訊科技。

2、人工作業或自動化作業之特性對查核人員辨認並評估重大不實表達風險,以及據以設計之進一步查核程序,係屬攸關。

- 自動化控制相對於人工控制而言可能較為可靠,因其較不易被略過、忽視或踰越,且較不易發生簡單之錯誤。

- 自動化控制於下列情況下,可能較人工控制更為有效:

- 大量且經常發生之交易。

- 能透過自動化預防或偵出並改正可預期錯誤之情況。

- 當執行控制之具體方式能被適當設計並自動化執行。

3、可擴縮性

- 受查者維持資訊系統所儲存及處理資訊之完整性、正確性及有效性之能力,可能因相關交易及其他資訊之複雜性及數量而有所不同。

- 「主要個別項目」之資料愈複雜及數量愈大,受查者愈不可能僅透過資訊處理控制(例如輸入及輸出控制或複核控制)維持該資訊之完整性、正確性及有效性。

- 當查核人員使用該等資訊作為查核證據時,較不可能僅經由執行證實程序取得有關該等資訊之完整性及正確性之查核證據。

- 於某些情況下,當交易之數量及複雜性較低,管理階層可能有足以驗證資料正確性及完整性之資訊處理控制(例如,已處理及請款之個別銷售訂單可調節至原始輸入應用系統之紙本)。

- 當受查者依賴一般控制以維持應用系統所使用某些資訊之完整性、正確性及有效性時,查核人員可能決定維持該資訊之應用系統係受使用資訊科技之風險影響。

(五) 瞭解受查者資訊系統中資訊科技之使用

1、受查者資訊系統可能包括人工作業及自動化作業之使用,進而影響交易之啟動、記錄、處理及報導之方式。

- 尤其是啟動、記錄、處理及報導交易之程序,可能係透過受查者對應用系統之使用及設定予以執行。

- 此外,數位形式之紀錄可能取代或補充紙本形式之紀錄。

2、查核人員於瞭解資訊系統中與交易流及資訊處理攸關之「資訊科技環境」時,應蒐集以下攸關資訊:

- 有關應用系統之性質及特性。

- 資訊科技基礎架構。

- 資訊科技流程之資訊(IT)。

3、受查者於資訊系統中所使用不同複雜性之應用系統時,查核人員對「資訊科技環境」取得瞭解時可能考量之事項5:

- 與自動化之範圍及資料使用有關之事項(Matters related to extent of automation and use of data)。

- 與應用系統及資訊科技基礎架構有關之事項(Matters related to the IT applications and IT infrastructure)。

- 與資訊科技流程有關之事項(Matters related to IT processes)。

4、新興科技(Emerging Technologies)

- 受查者可能使用新興科技(例如區塊鏈(Blockchain)、機器人技術(Robotics)或人工智慧(Artificial Intelligence)),因該等科技可能對增進營運效率或強化財務報導提供機會。

- 當受查者使用新興科技於與財務報表編製攸關之資訊系統,查核人員於辨認受使用資訊科技風險影響之應用系統及資訊科技環境之其他層面時,宜將該等科技納入考量。

- 新興科技可能較現有科技更為精密或複雜,查核人員仍須辨認受使用資訊科技風險影響之應用系統及資訊科技環境之其他層面,以及辨認相關之資訊科技一般控制。

5、可擴縮性

- 當較不複雜受查者使用商用軟體且未取得原始程式碼以修改程式時,查核人員對該等受查者之資訊科技環境可能較易取得瞭解。該等受查者可能未有專責之資訊科技人員,但可能指派個人擔任管理員角色,負責授予員工存取權限或安裝廠商提供之應用系統升級版本。

- 對較不複雜受查者所使用之商用會計套裝軟體(可能為受查者於資訊系統中唯一使用之應用系統)之性質取得瞭解時,查核人員宜考量之特定事項包括:

- 該軟體是否被公認且具有可靠之聲譽。

- 受查者是否可修改軟體原始程式碼,以納入額外模組(即附加元件)或直接修改資料。

- 受查者已對軟體進行修改之性質及範圍。

- ① 儘管受查者可能無法修改軟體之原始程式碼,但許多套裝軟體仍允許變更組態設定(例如,設定或修改報導參數)。

- ② 此等變更通常不涉及修改原始程式碼,但當查核人員擬使用該軟體所產生之資訊作為查核證據而評估該資訊之完整性及正確性時,宜考量受查者可變更該軟體組態設定之範圍。

- 受查者可直接存取財務報表編製相關資料之範圍(即無須使用應用系統即可直接存取資料庫之資料),以及該軟體所處理之資料量。當該軟體處理之資料量愈大,受查者可能愈須有因應維持資料之完整性、正確性及有效性之控制,該控制可能包括因應未經授權存取及修改資料之一般控制。

- 複雜之資訊科技環境可能包括高度客製化或高度整合之應用系統,因此取得對該等資訊科技環境之瞭解須投入更多資源。

- 財務報導流程或相關應用系統可能與其他應用系統整合,該整合可能涉及受查者營運所使用之應用系統,並由該系統提供資訊予受查者資訊系統中與交易流及資訊處理攸關之應用系統使用。於此等情況下,受查者營運所使用之某些應用系統可能亦與財務報表編製攸關。

- 複雜資訊科技環境可能須有專責之資訊科技部門,該部門具有專人支援正式之資訊科技流程,該等人員具備開發軟體及維護資訊科技環境之技能。

- 於其他情況下,受查者可能採用內部或外部服務機構管理其資訊科技環境中之特定層面或資訊科技流程(例如,委由第三方管理)。

(六) 辨認受使用資訊科技風險影響之應用系統

1、透過瞭解受查者資訊科技環境之性質及複雜性,包括資訊處理控制之性質及範圍,查核人員可確認受查者係依賴何種應用系統,以正確處理並維持財務資訊之完整性、正確性及有效性。

2、辨認受查者所依賴之應用系統,可能影響查核人員是否測試該等應用系統中之自動化控制(假設該等自動化控制係因應所辨認之重大不實表達風險)。反之,如受查者未依賴某應用系統,查核人員對該應用系統中自動化控制執行有效性之測試,則可能不太適當或攸關。

- 自動化控制,可能包括自動計算或輸入、處理及輸出控制,例如採購單、供應商送貨單及供應商發票之三方核對。

- 當查核人員辨認出自動化控制,且透過對資訊科技環境之瞭解,確認受查者所依賴之應用系統包含該等自動化控制時,查核人員愈可能辨認該應用系統係受使用資訊科技之風險所影響。

3、查核人員於評估已辨認出自動化控制之應用系統是否受使用資訊科技之風險影響時,可能考量受查者是否可取得原始程式碼及可取得之範圍,而使管理階層能對該等控制或應用系統作程式修改。

- 受查者修改程式或變更組態設定之範圍,以及該等修改流程之正式化程度亦可能為攸關考量事項。

- 查核人員亦可能考量不當存取或修改資料之風險。

4、查核人員擬將系統所產生之報表(System-generated reports)作為查核證據時,可能藉由對該等報表之輸入及輸出執行證實程序,以取得有關報表之完整性及正確性之查核證據。

- 查核人員可能規劃測試編製及維護報表相關控制之執行有效性,此時查核人員應考量產生該等報表之應用系統可能受使用資訊科技之風險影響。

- 除測試報表之完整性及正確性外,查核人員亦可能規劃測試一般控制之執行有效性,該等控制係因應與對報表不適當或未經授權之程式或資料修改有關之風險。

5、某些應用系統可能內建報表編製功能,而某些受查者可能採用單獨之報表編製應用系統(即報表編輯器)。於此情況下,查核人員可能須確認編製報表之應用系統及報表所使用之資料來源,以決定該等應用系統是否受使用資訊科技之風險影響。

6、應用系統所使用之資料來源可能為資料庫,該資料庫僅能透過應用系統或由具資料庫管理權限之人員存取。於其他情況下,資料來源可能為資料倉儲(Data Warehouse)(亦即結合多種資料庫),其本身可能被視為受使用資訊科技風險影響之應用系統。

7、受查者如使用高度自動化及無紙化執行交易處理,其可能涉及多項應用系統之整合,查核人員可能辨認出僅執行證實程序無法取得足夠及適切查核證據之風險。

- 於此情況下,查核人員所辨認之控制可能包括自動化控制。再者,受查者可能依賴一般控制,以維持所處理交易及處理時所使用其他資訊之完整性、正確性及有效性。

- 於此情況下,涉及資訊之處理及儲存之應用系統可能受使用資訊科技之風險影響。

(七) 使用者自建運算

1、查核人員所取得之查核證據,亦可能來自於使用者自建運算工具(End-User Computing)(例如試算表程式或簡單資料庫軟體)對系統所產生之輸出執行運算後所得之資訊。於此情況下,此種工具通常不被視為應用系統。

2、對使用者自建運算工具之存取及變動,設計及執行相關控制可能較具挑戰性,且較難與一般控制具有相當或相同之控制有效性。然而,查核人員於考量使用者自建運算之目的及複雜性後,可考量資訊處理控制之組合,例如:

- 對原始資料之啟動及處理之資訊處理控制,包括與資料擷取點(例如資料倉儲)攸關之自動化控制或介面控制。

- 檢查系統邏輯係依其規劃運作之控制,例如驗證資料擷取之控制(例如調節報表至產生該報表之資料來源、順向及逆向比較報表之個別資料與原始資料),以及檢查公式或巨集之控制。

- 驗證軟體工具之使用,該等工具能系統性檢查公式或巨集指令,例如試算表之驗證工具。

註釋

- 審計準則公報附錄五「瞭解資訊科技之考量」第18條參照。返回內文

- 有興趣讀者請參閱審計準則公報第75號附錄六「瞭解資訊科技一般控制之考量」。返回內文

- 有興趣讀者請參閱審計準則公報第75號附錄五「瞭解資訊科技之考量」。返回內文

資料來源

- 本文章有關審計準則公報第75號「辨認並評估重大不實表達風險」著作權專屬於財團法人會計研究發展基金會所有,本人基於研究目的自財團法人中華民國會計研究發展基金會網站公報內容閱覽專區取得並摘錄援引。